AI in XDR

مفهوم و کاربرد هوش مصنوعی (AI) در XDR

مقدمه: وضعیت چالش برانگیز تشخیص و پاسخ

چشم انداز تهدید در چند سال گذشته به طور قابل توجهی تغییر کرده است. بیشترسازمانها در حال کشف عوامل تهدید پیشرفتهای هستند که به محیط هایشان نفوذ میکنند، کارکنانشان را هدف قرار میدهند، و راههای پنهانی را برای تداوم بقاء در زیرساخت های فناوری اطلاعات پیدا میکنند. تعداد زیاد نشت اطلاعات در چند سال گذشته تأیید می کند که ما در حال شکست در نبرد پیشگیرانه، و همچنین فاقد ابزار و تاکتیک های تشخیص هستیم. اگر بخواهیم منصف باشیم، بیشتر اینها به دلیل پیچیدگی روزافزون مهاجمان و عوامل دیگر است. اخیراً سناریوهای نفوذ بیشتری را مشاهده کرده ایم که شامل تاکتیک های پیشرفته از جمله:

- بدافزارهای مقیم حافظه (Memory Resistant)

- کانال های فرمان و کنترل (Command and Control) رمزگذاری شده و مخفیانه

- رویکردهای حرکت جانبی (Lateral Movement) مخفیانه

- حملاتی که با استفاده از ابزارهای از پیش ساخته شده و تاکتیکها، در سیستم های در معرض خطر به حیات خود ادامه می دهند.

در جدیدترین نظرسنجی SANS SOC، دادههای متعددی نشان میدهد که SOC هنوز در منطقهای از عدم بلوغ به سر می برد و سازمانها در تلاش برای یافتن افراد ماهر هستند.

تحلیلگرانی که میتوانند محیط شبکه را بررسی کنند و رویدادها را در کل سازمان جمعآوری کنند، این دادهها را برای تجزیه و تحلیل و بررسی به یک ابزار مرکزی وارد می کنند و حوادث را آنالیز و بررسی میکنند. این رویکرد شامل مهارتهای تحلیل پیچیدهای است که به توانایی فنی قوی و مهارتهای تحلیل عمیق نیاز دارد. حتی با وجود این مهارت ها، ما هنوز به اتوماسیون و هماهنگی بیشتری بین ابزارها و عملکرد تیم نیاز داریم. در بدترین شرایط، معمولاً شاهد سناریوهایی هستیم که در آن «آخرین افراد مطلع هستیم». در نظرسنجی SANS 2023 Incident Response، بیش از 30 درصد از پاسخدهندگان نشان دادند که حوادث مهم (آنهایی که به تلاش و پاسخ اختصاصی نیاز دارند) در ابتدا شناسایی شده و سپس اخطار از طریق شخص ثالث اعلام شده است.

به طور خلاصه، دفاع در سراسر شبکه و نقطه پایانی چالش برانگیزتر شده و همیشه دامنه و تنوع آن در حملات افزایش می یابد. ما در تلاش هستیم تا با استفاده از تیمها، و قابلیتهای محدودمان از سرعت نوآوری مهاجمان سبقت بگیریم. گزارش Vectra AI “2023 State of Threat Detet Detection” نشان می دهد که 71٪ از تحلیلگران از دارایی های در معرض خطر موجود اطلاعی ندارند، از طرفی 97٪ از تحلیلگران اذعان می کنند که مستعد ابتلا به موارد مثبت کاذب (False Positive) هستند. از طرف دیگر در مورد اینکه یک رویداد امنیتی “واقعی” رخ داده و یا اندازه سطح حملات در سالهای اخیر افزایش یافته، نظر قطعی ندارند.

در سال های اخیر، شاهد افزایش تمرکز بر پیاده سازی یادگیری ماشین (ML) و هوش مصنوعی (AI) در فضای امنیت سایبری بودهایم. هدف هوش مصنوعی توانمندسازی ماشین ها برای فکر کردن مانند انسان و تقلید از او می باشد. در واقع، سیستمهای هوش مصنوعی می توانند وظایفی را انجام دهند که قبلاً فقط توسط انسانها انجام می شده است. تیمهای امنیتی به طور قابل توجهی به هوش مصنوعی در ارتباط با ابزارهای سنتیتری مانند حفاظت از بدافزار، نظارت بر دادهها، پیشگیری از کلاهبرداری، مدیریت هویت و دسترسی، تشخیص نفوذ، مدیریت ریسک و سایر حوزههای اصلی امنیتی متکی هستند. گزارش گارتنر در مورد “برترین روندهای فناوری استراتژیک”، اعتماد به هوش مصنوعی را به عنوان یک حوزه اصلی توصیف میکند که سازمانها باید برای کمک به بهبود شفافیت و قابلیت حفظ حریم خصوصی، کنترلهای امنیتی و شیوههای عملیاتی، در اولویت قرار دهند.

بیش از هر زمان دیگری سازمان ها به دنبال بهبود تشخیص و پاسخ در نقاط پایانی خود (EDR)، تشخیص و پاسخ در شبکه (NDR) و حرکت به سمت سیستم تشخیص گسترده و پاسخ (XDR) می باشند که تشخیص و پاسخ یکپارچه حادثه امنیتی را توصیف می کنند. این سیستم به طور خودکار داده ها را از چندین ماژول مجزا جمع آوری و اجزایش را مرتبط می کند. هوش مصنوعی و ML می توانند نقش مهمی در این تکامل ایفا کنند.

هوش مصنوعی (AI) و یادگیری ماشین (ML)

به دلیل ماهیت هوش مصنوعی، که می تواند مجموعه های عظیمی از داده ها را تجزیه و تحلیل کند و الگوها را بیابد، هوش مصنوعی یک نقطه مهم برای حوزه های خاصی از امنیت سایبری می باشد:

- کمک به کاهش مثبت کاذب در تشخیص حمله از طریق تحلیل الگوی بزرگ مقیاس (Massive Scale) و علائم برای الگوهای رایج

- شبیه سازی سناریوهای مهندسی اجتماعی برای شناسایی بهتر تلاش های کلاهبرداری، فیشینگ، موارد دیگر

- تجزیه و تحلیل سریع حجم عظیمی از داده های مربوط به رخداد، به طوری که تیم های امنیتی بتوانند سریعاً برای مهار تهدید اقدام کنند.

با تجزیه و تحلیل حجم عظیمی از داده ها و یافتن الگوهای تکرار شونده در داده ها، هوش مصنوعی می تواند جهت تسریع در تصمیم گیری به سازمان ها کمک کند تا بر برخی از مشکلات غلبه کنند مانند چالش های رایجی که در تشخیص و پاسخ رخداد با آن مواجه هستند.

در حوزه هوش مصنوعی دسته بندی های زیادی از تجزیه و تحلیل داده ها و نتایج آنها وجود دارد:

- یادگیری ماشین – برخی از اهداف توسط انسان تعریف می شود و مراحل رسیدن به آن هدف توسط ماشین یادگرفته می شود.

- پردازش زبان طبیعی (NLP) – تعامل بین کامپیوترها و انسان ها با استفاده از یک مدل زبان طبیعی. یکی از کاربردهای رایج آن، شناسایی هرزنامه در ایمیل است.

- سیستم های خبره – این سیستم ها سعی می کنند از توانایی تصمیم گیری یک متخصص انسانی برای حل مشکلات پیچیده تقلید کنند.

- سیستم های بصری – این سیستم ها فعالیت هایی را در بر میگیرند که ماشینها را قادر به دیدن میسازد (مانند اجتناب از برخورد با موانع در اتومبیلهای خودران).

- گفتار – این سیستم ها تبدیل گفتار را به متن و همچنین ترجمه از زبانی به زبان دیگر را انجام می دهند.

- سیستم های برنامه ریزی – چنین سیستم هایی استراتژی ها یا دنباله ای از اقدامات را ایجاد می کنند. به عنوان مثال، چگونه یک ربات از روی دسته ای از جعبه ها می پرد یا یک ماشین خودران به گوشه ای می چرخد.

- رباتیک –ترمیناتور را بسازید.

این زمینه ها اغلب با یکدیگر همپوشانی دارند و راه حل های دنیای واقعی می توانند از چندین شاخه به طور همزمان استفاده کنند. نمونه هایی از مفاهیم هوش مصنوعی که برای استفاده در تجزیه و تحلیل مهم هستند شامل موارد زیر می باشد

- ادراک – درک تصاویر، صدا و غیره

- استدلال – پاسخ به سوالات با توجه به داده ها

- برنامه ریزی – استنباط مراحل لازم برای رسیدن به یک هدف

- حرکت – حرکت ربات در یک محیط

- پردازش زبان طبیعی – درک زبان انسان

برای درک بهتر هوش مصنوعی، متخصصان امنیتی ابتدا باید مفهوم یادگیری ماشین (ML) را درک کنند. به طور خلاصه، ML برای حل مشکلات به آموزش ماشین ها نیاز دارد. یادگیری ماشین اغلب برای مشکلاتی استفاده می شود که می توانند با تکرار آموزش و تشخیص الگو حل شوند. برای مثال، میتوانیم سیستم ها را برای تشخیص تصویر یک اسب در مقابل تصویر یک گربه آموزش دهیم. سپس تصاویر بسیاری از هر دو موضوع را به سیستم ارائه می دهیم تا بهبود عملکرد در الگوهای تشخیص را مشاهده نماییم.

دو نوع اصلی ML وجود دارد:

- طبقه بندی – در مورد طبقه بندی، دسته ها به صورت خارجی تعریف می شوند. ما دسته ها و طبقه بندی هایی داریم که به وضوح «بله-خیر» هستند. سپس دادهها را بر اساس اینکه آیا آنها با مشخصات و ویژگیهای مورد نیاز برای ریختن در یک ظرف در مقابل دیگری مطابقت دارند یا خیر، تجزیه و تحلیل میکنیم. این اغلب به عنوان یادگیری “نظارت شده” شناخته می شود.

- خوشه بندی – یک فیلم را در نظر بگیریم: این فیلم جدید بیشتر شبیه یک فیلم وسترن یا یک فیلم علمی تخیلی است؟ سپس خروجی های به دست آمده را خوشه بندی می کنیم (تقسیم بندی می کنیم) که اغلب یادگیری “بدون نظارت” نامیده می شود. مدل های یادگیری بدون نظارت این مزیت را دارند که نیازی به آموزش قبلی ندارند. این رویکرد در یافتن داده هایی موثر می باشد که با یکدیگر متفاوت هستند، اما این تفاوت ها به راحتی قابل تشخیص نمی باشند.

سیستمهای ML میتوانند میلیاردها داده را پردازش نموده تا یاد بگیرند چگونه به طور بهینه به نمونه های جدید پاسخ نشان دهند و الگوهای ثابتی را توسعه دهند.

دو سویه متفات یادگیری ماشین ML عبارتند از:

- یادگیری بازنمایی – این مدل یادگیری ماشینی هسته اصلی بسیاری از فناوریهای هوش مصنوعی می باشد که امروزه استفاده میشود. این زیر رشته به یادگیری یک نمایش انتزاعی جدید از داده ها تمرکز دارد. نمونه ای از یادگیری بازنمایی تبدیل تصاویر با اندازه های مختلف به لیستی از اعداد با طول ثابت است که برآیندی از تصاویر اصلی را نشان می دهد. این انتزاع در درجه اول سیستم های پایین دستی را قادر می سازد تا بر روی انواع جدید داده ها عملکرد بهتری داشته باشند.

- یادگیری عمیق (DL) – اغلب با شبکههای عصبی مرتبط می باشد، یادگیری عمیق بر اساس زیرشاخههای گسترده تری از ML و یادگیری بازنمایی با کشف انتزاعات پیچیدهتر از ورودیهای داده ایجاد میشود. مدلهای DL با الهام از مغز انسان، از لایههایی از نورونها استفاده میکنند که وزنهای سیناپسی آنها در پاسخ به ورودیها منطبق می گردد، با لایههای عمیقتر در شبکه، نمایشهای انتزاعی جدیدی را می آموزند که وظایفی مانند دستهبندی تصویر یا ترجمه را ساده می نمایند.

اگرچه یادگیری عمیق می تواند یک تکنیک موثر برای حل برخی مسائل پیچیده باشد، اما به هیچ وجه راه حلی برای خودکارسازی هوشمندی نیست.

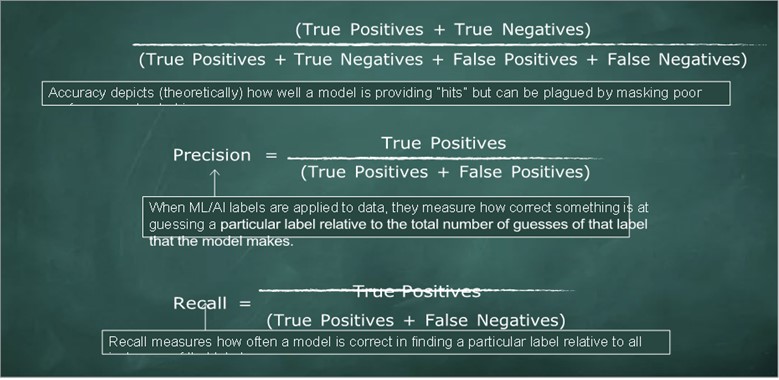

برای اندازهگیری میزان عملکرد مدلهای ML و AI، معمولاً چندین معیار کلیدی وجود دارد. نمونه ای از ترجمه این موارد در تصویر 1 نشان داده شده است.

تکنیکهای هوش مصنوعی و ML میتوانند به متخصصان امنیتی کمک کنند تا الگوها را در دادهها تشخیص دهند. انسان ها در تجزیه و تحلیل مقادیر زیادی از داده ها و تشخیص الگوها عملکرد مناسبی ندارند، هوش مصنوعی و ML می توانند به ما کمک کنند تا پکت های شبکه، داده های رویداد امنیتی (Event Logs)، کد منبع (Source Code) و موارد دیگر را خیلی سریع مورد ارزیابی قرار دهیم. دلیل اصلی افزایش محبوبیت هوش مصنوعی و ML نیاز شدید به تشخیص الگو و نقشه برداری رفتاری در عملیات امنیت و مدیریت ریسک می باشد.

چگونه هوش مصنوعی می تواند به NDR کمک نماید؟

NDR، مانند سایر حوزه های دفاعی در امنیت سایبری، در طول زمان برای بسیاری از سازمان ها پیچیده تر و چالش برانگیزتر شده است. دلایل متعددی برای این امر وجود دارد که به طور مفصل در گزارش “نقش در حال تحول NDR” از Enterprise Strategy Group بررسی شده است. دلایل اصلی عبارتند از:

- حجم و سرعت حملات به میزان قابل توجهی افزایش یافته و منجر به فشار زیادی به نیروهای امنیت شده است.

تکنیکها و روشهای مهاجمین بسیار پیشرفته تر شدهاند و اغلب از رمزگذاری برای فرمان و کنترل (Command and Control)، تحویل بدافزار و ترافیک خروجی استفاده میکنند. در واقع، در این گزارش تنها یک سوم از پاسخ دهندگان برای مشاهده کامل تمام ترافیک رمزگذاری شده در محیط خود اقدام کرده اند.

- دستگاه های بیشتری در شبکه (با تنوع بسیار زیاد) و همچنین در محیط های ابری وجود دارد.

شناسایی الگو و نقشه رفتاری در عملیات امنیتی و ریسک به شدت مورد نیاز است. امروزه مدیریت امنیت، دلیل اصلی افزایش محبوبیت هوش مصنوعی و ML است. این تنوع می تواند به شدت قابلیت های NDR و بسیاری از ابزارهای سنتی را تحت تاثیر قرار دهد.

- به دلیل محدودیتها، کمبود در ابزارها، یا عدم سازگاری برای نظارت بر شبکه در برخی از محیطها، باعث شده که بسیاری از سازمانها فاقد دید مناسب شبکه باشند.

ML و AI تکنیک های قدرتمندی هستند که تشخیص تهدید شبکه را تا حد زیادی تسهیل می کنند. دو مدل اصلی برای چگونگی انجام این کار وجود دارد. مدل اول، هوش مصنوعی مبتنی بر ریاضیات، که برای تولید آمار در مورد الگوها و داده های متنوع به دانشمندان داده متکی است. به عنوان مثال، دامنه های میزبانی بدافزار و آنهایی که زیرساختهای خط فرمان و کنترل (C2) را میزبانی میکنند، میتوانند با استفاده از یک مدل احتمالی برای اعمال در شبکه از نظر آماری توسعه داده شوند. (دامنههای غیرمعمول، آنهایی که قبلاً دیده نشدهاند و غیره) با این حال، با مدل هوش مصنوعی مبتنی بر ریاضیات، ممکن است از فیلترهای استفاده شود که میتواند به نتایج مثبت کاذب (False Positive) منجر شود، مانند استفاده از دامنههای غیرعادی یا تصادفی که از شبکههای توزیع محتوا (CDN) یا در اینترنت اشیا استفاده می شوند. هر زمان که فیلتری از این نوع به دستگاه های (IoT) اعمال می شود و مهاجمان از این نوع دامنه ها استفاده می کنند، خطر بوجود می آید زیرا برخی از دستگاه ها (به عنوان مثال IoT) باید اجازه داشته باشند با آنها ارتباط برقرار کنند و در کل مدل را کمتر کاربردی می کند.

مدل متفاوتی که سازمان ها می توانند برای تشخیص تهدید شبکه اعمال کنند، به عنوان هوش مصنوعی مبتنی بر امنیت شناخته می شود. با این مدل، محققان امنیتی یک روش تهاجمی گسترده را تعریف میکنند و با دانشمندان داده کار میکنند تا مدلی از ML و AI ایجاد کنند که بتواند این روش را شناسایی نماید. هوش مصنوعی مبتنی بر امنیت برای تشخیص تهدید، عملکرد بهتری را با یادآوری و دقت اندازهگیری میکند. با توجه به اینکه تاکتیکها و روشهای مورد استفاده احتمالاً یکسان باقی میمانند، این رویکرد نسبت به تغییرات ظریف در ابزارهای مهاجم نیز غیرقابل نفوذ است. هنگامی که تکنیک های جدید پدیدار می شود، محققان می توانند نیاز به توسعه مدل های جدید را با دانشمندان داده ایجاد کنند. این رویکرد همچنین به این معنی است که به طور کلی به مدلهای بسیار کمتری نیاز است.

تولید سیگنال های اثربخش در مورد تهدید شبکه

هنگام ساخت مدلهای ML و AI برای NDR، محققان میتوانند تجزیه و تحلیل و مدلسازی تهدیدها را انجام دهند تا روشهای تهاجم را بهبود دهند. سپس، با تجزیه و تحلیلها و شاخصهای مورد نیاز، میتوانند با تیم داده برای توسعه یک مدل اولیه با آستانه بهینه برای تشخیص روش مهاجم همکاری کنند. این مدل ها باید به سرعت آزمایش و تنظیم شوند تا استانداردهای دقیق کیفیت، عملکرد آنها در شناسایی روش های مهاجم در دنیای واقعی را نشان دهند.

به عنوان مثال:

کارایی سیگنال، تفاوت بین زمان صرف شده برای کارهای دستی و پیش پا افتاده و توانایی صرف زمان برای بررسی و پاسخ به حملات واقعی باشند. با مدلهای امنیتی بیشتر و تنظیمشده با هوش مصنوعی که با مدلسازی تهدید و مشاهده الگوی صدا از طریق علم داده هماهنگ هستند، NDR را میتوان با کمترین تعامل و مشارکت کاربران در SOC و سایر تیمهای امنیتی به طور قابل توجهی بهبود بخشید.

AI-Driven NDR، XDR را بهبود می بخشد

XDR چیست و چه تفاوتی با NDR (و گسترش آن) دارد؟ NDR به نظارت ترافیک شبکه و رویدادها برای جستجوی سیگنالهای مشترک متمرکز است که ممکن است شامل حرکت جانبی، سناریوهای بهرهبرداری مشترک، استخراج دادهها، فرماندهی و کنترل و موارد دیگر باشد. در سال های اخیر، الگوهای رایج گسترش و انتشار بدافزار (بهویژه باجافزار) از نقاط اصلی برای NDR بوده است. با این اوصاف، کارهای بیشتری برای کار و ادغام وجود دارد، به خصوص هنگام جمع آوری داده ها و توسعه الگوهای ML دقیق تر و الگوریتم های هوش مصنوعی برای شناسایی و پاسخ.

مدلهای XDR با ترکیب رویدادها و ابزارهای اضافی، رویکرد یکپارچهتر را برای شناسایی و پاسخ تهدید به ارمغان میآورند. به عبارت دیگر، XDR از جایی که NDR متوقف می شود، کار را ادامه می دهد. XDR در رویدادها و اطلاعات مرتبط با امنیت، از جمله رویدادهای نقطه پایانی و ابزارهای EDR، ترافیک شبکه و NDR، مدیریت رویداد یکپارچه از طریق SIEM و دادههای ابری، دید کاملتری ارائه میکند، در حالی که از تجزیه و تحلیل و اتوماسیون برای مقابله با تهدیدهای پیچیده امروزی استفاده میکند.

XDR این فناوری ها را برای ارائه یک نمای واحد و یکپارچه از وضعیت امنیتی یک سازمان ترکیب می کند. نظارت بر دارایی ها و دستگاه های بیشتری را فراهم می کند و می تواند تهدیدها را در زمان واقعی شناسایی و به آنها پاسخ دهد. سازمانها میتوانند از XDR هدایتشده توسط هوش مصنوعی برای شناسایی فعالیتهای مخرب در چندین سیستم استفاده کنند و میتوانند تهدیداتی را که سایر راهحلهای امنیتی ممکن است از دست داده باشند، شناسایی کنند. XDR به شناسایی فایل های مخرب، ترافیک شبکه مخرب و رفتار کاربر مشکوک و همچنین فعالیت های مخرب در فضای ابری کمک می کند. XDR به گونه ای طراحی شده است که هوشمندتر و موثرتر از راه حل های امنیتی مستقل باشد. با اعمال اهرم هوش مصنوعی و یادگیری ماشین، XDR ها می توانند تهدیدها را سریعتر و دقیق تر شناسایی کرده و به آنها پاسخ دهند. این افزایش سطح هوش و اثربخشی به سازمان ها این قابلیت را می دهد که از داده ها و سیستم های خود در برابر عوامل مخرب بهتر محافظت کنند.

با XDR، تیمهای امنیت سایبری میتوانند:

- تهدیدهای مخفی و پیچیده تر را به طور فعال و سریع شناسایی، ادغام و مجموعه داده های بزرگتری را برای پردازش الگوریتم های هوش مصنوعی فراهم کند

- ردیابی تهدیدها در محیط های بزرگتر و سیستم ها و برنامه های بیشتر

- بهره وری SOC را از طریق دید بهتر و ادغام افزایش دهید

پلتفرمهای XDR با تکیه بر API ها و پلتفرمهایی که برای ادغام طراحی شدهاند، از هر منبع تلهمتری، دادههای شناسایی و پاسخگویی به نفوذهای احتمالی حداکثر استفاده را می نمایند.

خوشبختانه امروزه راه حل های پیشرو XDR از پلتفرم های EDR، NDR و SIEM استفاده می کند که میتواند به تقویت تلهمتری ایجاد شده با NDR برای یافتن C2، استخراج داده و موارد دیگر کمک کند. به عنوان مثال، یک مورد همبستگی ساده با شناسایی ایمیل فیشینگ، شواهدی از کلیک کردن روی پیوست در ایمیل و به دنبال آن دسترسی به سایت مخرب، فعالیت دانلود غیرمعمول و سپس الگوهای نشان دهنده C2 را تصور کنید. اگرچه راهحلهای مستقل میتوانند به آسانی یک یا چند مورد از این سیگنالها را شناسایی کنند، XDR میتواند آنها را برای کمک به بیان یک داستان امنیت سایبری بهتر و صرفهجویی در وقت تحلیلگران SOC، شکارچیان تهدید و پاسخدهندگان حادثه گرد هم آورد.

XDR مبتنی بر هوش مصنوعی مزایای زیادی را نسبت به راه حل های امنیتی سنتی ارائه می دهد از جمله:

- اتوماسیون – XDR مبتنی بر هوش مصنوعی بسیاری از فرآیندهای دستی مرتبط را خودکار می کند، با شناسایی و پاسخ تهدید به تیم های امنیتی اجازه می دهد تا توجه خود را بر روی وظایف پیچیده تر، مانند واکنش به حادثه و شکار تهدید متمرکز کنند.

- تشخیص بهبود یافته – XDR مبتنی بر هوش مصنوعی میتواند تهدیدها را سریعتر و دقیقتر از راهحلهای سنتی شناسایی کند و به سازمانها اجازه میدهد تا به تهدیدات پاسخ سریع دهند و آسیب را به حداقل برسانند. هوش مصنوعی همچنین می تواند به اولویت بندی تهدیدها سریعتر و آسان تر از راه حل های مستقل کمک کند.

- دید جامع – XDR مبتنی بر هوش مصنوعی، دید جامعی از وضعیت امنیتی سازمان ها را ارائه می دهد. XDR مبتنی بر هوش مصنوعی میتواند تهدیدها را در منابع مختلف، مانند نقاط پایانی، شبکهها و رفتار کاربر شناسایی کند. این به سازمان ها تصویر کامل تری از تهدیداتی که با آن مواجه هستند می دهد.

- کاهش مثبت کاذب – XDR مبتنی بر هوش مصنوعی می تواند فعالیت های مخرب را بیشتر شناسایی کند و تعداد آلارم های کاذب را کاهش دهد.

نتیجه

NDR نوعی راه حل امنیتی است که بر نظارت، شناسایی و پاسخ به فعالیت های مخرب در یک شبکه تمرکز دارد. می تواند فعالیت های مخربی را شناسایی کند که ابزارهای امنیتی سنتی ممکن است قادر به شناسایی آن نباشند. که شامل ترافیک شبکه مخرب، فایل های مخرب و فعالیت های مخربی است که ممکن است در ترافیک رمزگذاری شده پنهان شوند. راه حل های NDR همچنین می تواند فعالیت های مخربی را که ممکن است با تهدیدات داخلی مرتبط باشد شناسایی و ارائه دهد (گزارش های دقیق در مورد فعالیت های انجام شده در یک شبکه) که می تواند به سازمان ها کمک کند تا عوامل مخرب احتمالی را شناسایی کرده و اقدامات مناسب را انجام دهند و از شبکه های خود محافظت کنند. علاوه بر این، NDR در موقعیت ایده آلی برای نظارت بر تهدیدات قرار دارد. به عنوان مثال، فعالیت مشکوک داخلی که مخرب است و برای ایجاد آسیب یا ضرر برای یک سازمان طراحی شده است، اما لزوماً هیچ قانونی را نقض نمی کند، بنابراین به احتمال زیاد هیچ هشداری ایجاد نمی کند.

با بلوغ XDR، قابلیتهای NDR مبتنی بر هوش مصنوعی را میتوان برای تطبیق تلهمتری امنیتی نقطه پایانی، سایر رویدادهای داخل محیط، و ابزارهای مدیریت همبستگی و رویداد در کنار هم گسترش داد و به تحلیلگران امنیتی کمک کرد تا بهتر تشخیص دهند که چه اتفاقی میافتد و اینکه آیا رویدادهای در حال رخ دادن اولویت هستند یا خیر.